Suplantación de identidad y Ciberfraudes

Robo de datos personales

El robo de datos personales es un engaño en el que los criminales acceden a información sensible de alguien sin permiso, para usarla de manera ilegal. Esta información puede ser financiera (como números de tarjetas de crédito, cuentas bancarias o contraseñas), datos personales (como DNI, fechas de nacimiento o direcciones) y otros detalles privados. Los delincuentes pueden usar estos datos para cometer fraudes, como robar identidades, comprar sin permiso o entrar a cuentas bancarias y otros servicios.

Estos engaños suelen usar varios trucos, aprovechando fallos en la seguridad de los usuarios o en las plataformas en línea. Las personas afectadas, a menudo sin darse cuenta, comparten su información personal con estafadores que la utilizan de manera fraudulenta.

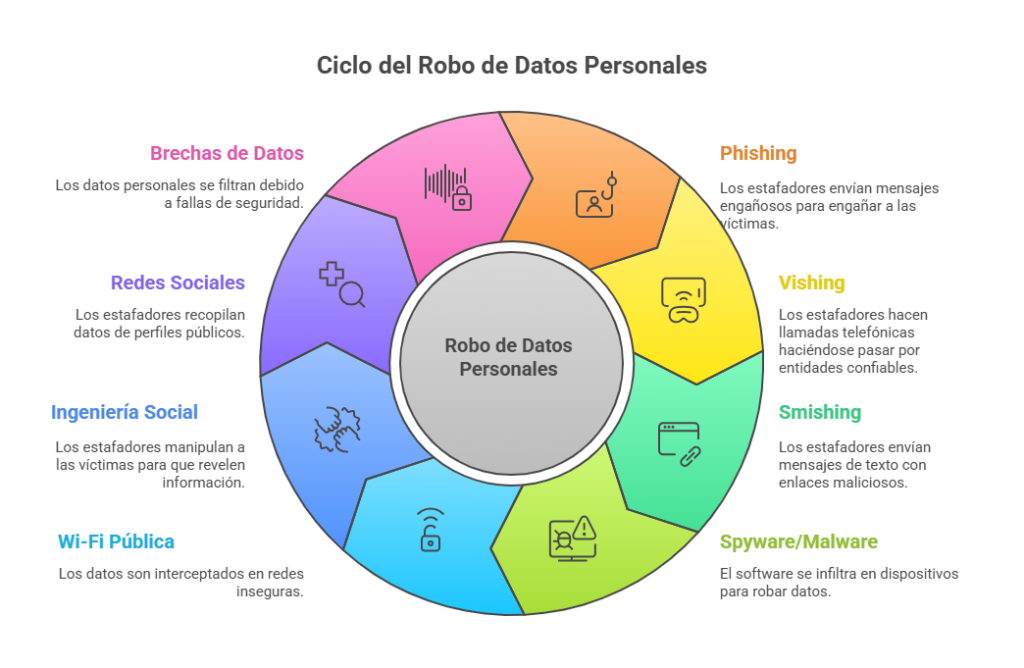

El robo de datos personales opera de la siguiente manera:

A través del phishing: Esta estrategia consiste en que los estafadores envíen correos electrónicos, mensajes de texto o incluso realicen llamadas telefónicas falsas, suplantando la identidad de entidades legítimas como bancos, compañías de tecnología o instituciones gubernamentales. Frecuentemente, estos mensajes incluyen enlaces que llevan a sitios web falsos que simulan ser legítimos. En tales sitios, la persona es manipulada para proporcionar información confidencial, como números de tarjetas de crédito, contraseñas o datos bancarios.

El vishing, conocido como phishing telefónico, implica estafadores que llaman a personas haciéndose pasar por empleados de entidades como bancos, servicios públicos o compañías de telecomunicaciones. A veces, los estafadores pueden hacerse pasar por alguien de confianza y solicitar información personal, como contraseñas o detalles de tarjetas de crédito, argumentando que es para «verificar la seguridad» o «actualizar la cuenta».

El smishing, una forma de phishing, que se realiza mediante mensajes de texto (SMS). Los timadores suelen enviar mensajes que parecen legítimos, como alertas de estafas, ofertas especiales o comunicaciones urgentes. Dentro de estos mensajes, incluyen enlaces maliciosos. Si la persona hace clic en estos enlaces, puede ser llevada a un sitio web falso que le solicitará datos personales.

Spyware y malware son herramientas que los estafadores usan para robar información personal. Estos programas pueden infiltrarse en dispositivos sin que la persona lo sepa, a menudo al descargar software de lugares poco confiables o hacer clic en enlaces dañinos. Después de instalarse, estos programas tienen la capacidad de registrar lo que se escribe (keylogging), obtener contraseñas y acceder a información privada de la persona afectada.

Robo de datos en redes Wi-Fi públicas: cuando se utiliza una red Wi-Fi pública, por ejemplo en cafeterías, aeropuertos o hoteles, existe el riesgo de que los datos sean interceptados por terceros. Los timadores pueden espiar las comunicaciones en redes inseguras, obteniendo datos personales como contraseñas o datos de tarjetas si alguien accede a cuentas o hace compras en línea mientras está conectado a estas redes.

Ataques de Ingeniería social. La ingeniería social consiste en engañar a individuos para que revelen información confidencial sin ser conscientes de ello. Los estafadores recopilan datos sobre la víctima, como su nombre, ocupación o pasatiempos, con el fin de construir una relación de confianza. De esta manera, logran que la persona comparta información confidencial, como contraseñas o datos bancarios, en conversaciones que parecen inofensivas.

Robo de información a través de redes sociales es una práctica común entre los estafadores. Ellos pueden obtener datos personales al analizar la actividad en plataformas como Facebook o Instagram. Esto les permite acceder a información pública de los perfiles de las víctimas, como fechas de nacimiento, nombres de familiares, direcciones y lugares de trabajo. Con estos detalles, los estafadores pueden crear perfiles detallados para llevar a cabo fraudes personalizados. Este tipo de información podría ser aprovechado por personas malintencionadas para manipular a otros o para entrar en cuentas bancarias y servicios en la red.

Brechas de seguridad y filtración de datos: cuando una compañía o una página web sufre una brecha de seguridad, se produce lo que se conoce como filtración de datos. Esto facilita a los ciberdelincuentes el acceso a información personal de los usuarios. Esta información puede abarcar nombres, direcciones de correo electrónico, contraseñas y detalles de tarjetas de crédito. Los estafadores podrían vender o aprovechar estos datos para cometer fraudes o llevar a cabo intentos de phishing contra las personas afectadas.

Tipos de información que los estafadores buscan para robar

- Información financiera, como números de tarjetas de crédito, cuentas bancarias, códigos de seguridad, contraseñas de banca en línea y detalles de pago.

- Datos personales de identificación, como el número de identificación fiscal, dirección de casa, fechas de nacimiento y números de pasaporte.

- Acceso a tus cuentas: esto incluye nombres de usuario y contraseñas que usas para correos electrónicos, redes sociales, mensajería, compras en línea y otros sitios.

- Tu historial en línea: los estafadores pueden recolectar datos sobre tus actividades en internet, como los sitios que visitas, lo que compras o buscas. Utilizan esta información para crear engaños más convincentes.

Consecuencias:

- El robo de datos personales puede tener graves repercusiones, como el robo de identidad. Los delincuentes utilizan la información sustraída para cometer fraudes, como abrir cuentas bancarias, pedir préstamos o hacer compras en nombre de la persona afectada. Esto puede acarrear fuertes pérdidas económicas y un arduo trabajo para recuperar la identidad perdida.

- Engaño financiero: cuando alguien roba información bancaria o tarjetas de crédito, puede hacer compras o transferencias de dinero sin que la persona afectada lo sepa.

- Acceso no permitido a cuentas en línea: si los delincuentes obtienen acceso a cuentas en línea, como correo electrónico, redes sociales o aplicaciones de mensajería, pueden usarlas para cometer fraudes, hacerse pasar por la persona afectada o pedir dinero a sus contactos.

- Daño a la reputación: cuando se produce un robo de datos personales, es posible que los ciberdelincuentes accedan a las cuentas de redes sociales y correos electrónicos de la víctima. Esto puede llevar a la difusión de publicaciones o mensajes falsos dirigidos a su círculo cercano, lo que impactaría negativamente en su reputación.

- Fraudes a medida: al obtener información personal, los estafadores tienen la oportunidad de crear estafas personalizadas, también conocidas como ataques de ingeniería social. Este enfoque les permite engañar a la víctima con mayor efectividad.

Consejos para evitar el robo de tus datos personales:

Crea contraseñas seguras: Elige contraseñas largas y complejas, evitando repetirlas en diferentes cuentas. Puede ser útil usar un administrador de contraseñas para garantizar su seguridad. Además, activar la autenticación de dos factores es una buena idea. Esta medida añade una capa extra de protección al solicitar un código adicional, además de la contraseña, para acceder a cuentas críticas como las bancarias o en redes sociales.

Evitar compartir datos personales delicados en internet es fundamental. Es recomendable no revelar información como números de teléfono, direcciones, fechas de nacimiento, números de identificación o datos financieros en plataformas públicas.

Precaución frente a correos electrónicos o mensajes sospechosos. Se aconseja no hacer clic en enlaces ni abrir archivos adjuntos de mensajes que provengan de fuentes desconocidas. Siempre es importante asegurarte de que los mensajes sean genuinos antes de dar detalles personales.

Procura utilizar conexiones seguras; es preferible no hacer transacciones bancarias ni compras en línea cuando estás conectado a redes Wi-Fi públicas. Para proteger tu información, es importante usar conexiones seguras como el protocolo HTTPS y redes privadas.

Asegúrate de mantener tu software de seguridad al día. Esto implica contar con un antivirus y un firewall actualizados para prevenir malware y otros tipos de ataques cibernéticos.

Monitorea tus cuentas y estados de crédito: ¡Tu seguridad en línea es fundamental! Es importante estar al tanto de tus finanzas. Revisa regularmente tus cuentas bancarias, tarjetas de crédito y perfiles en línea para identificar movimientos extraños. Considera utilizar servicios de monitoreo crediticio para detectar posibles fraudes.

¿Qué hacer si te han robado datos personales?

Informar a las autoridades locales o a organizaciones de protección al consumidor si sospechas que tus datos han sido comprometidos.

Es crucial cambiar las contraseñas de todas tus cuentas afectadas y activar la autenticación de dos factores para reforzar la seguridad. Es importante comunicarte con tu banco o proveedor de servicios si sospechas que tus datos bancarios han sido comprometidos. Debes informarles sobre cualquier fraude y, si es necesario, solicitar el congelamiento de tus cuentas de inmediato.

Es recomendable que estés al tanto de tu historial crediticio. Revisa regularmente esta información para asegurarte de que no se hayan abierto cuentas a tu nombre sin tu autorización. Si crees que es preciso, sería conveniente activar una alerta por posibles fraudes en tu historial crediticio.

Alerta

En la era digital actual, el hurto de información personal representa un peligro en aumento. Por tanto, resulta fundamental resguardar nuestros datos sensibles para evitar cualquier tipo de fraude o actividad delictiva derivada del uso no autorizado de nuestra información.

Hackeo de cuentas y secuestro de información

La estafa de hackeo de cuentas y secuestro de información ocurre cuando alguien accede sin permiso a cuentas personales o profesionales para robar datos confidenciales. Luego, piden un rescate, generalmente dinero, para recuperar el control de las cuentas o liberar la información. Este tipo de fraude se realiza mediante técnicas de hacking y extorsión, y se conoce como ransomware cuando la información es bloqueada o cifrada. Este tipo de engaño puede perjudicar a personas y negocios por igual. Puede abarcar desde el robo de contraseñas de redes sociales, cuentas bancarias, correos electrónicos, hasta sistemas corporativos. Los estafadores recurren a debilidades en la seguridad, tácticas de manipulación o programas dañinos para llevar a cabo sus acciones fraudulentas.

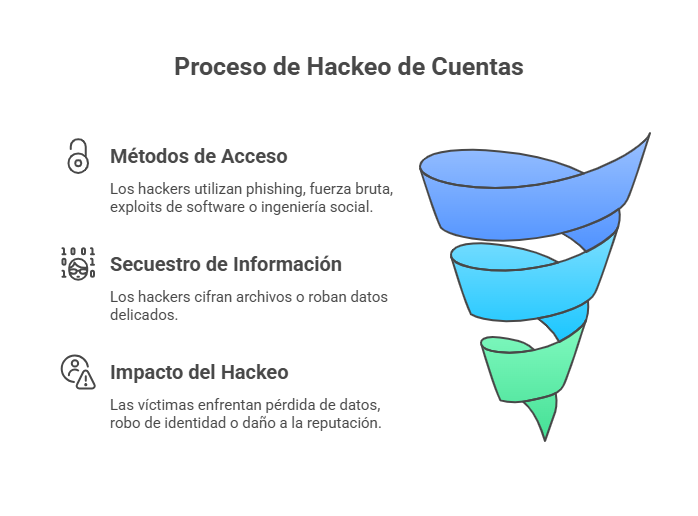

¿Cómo funciona la estafa de hackeo de cuentas y secuestro de información?

Ingresan sin permiso a cuentas o sistemas usando diferentes métodos.

- Una táctica común es el phishing, que implica enviar mensajes engañosos por correo electrónico, SMS o llamadas para obtener las credenciales de inicio de sesión de la víctima.

- Ataque de fuerza bruta, es cuando alguien intenta adivinar contraseñas usando programas automáticos que prueban diferentes combinaciones de letras, números y caracteres hasta dar con la correcta.

- Los exploits de vulnerabilidades de software que aprovechan fallos en el software, como en el sistema operativo o aplicaciones, para acceder sin permiso.

- La ingeniería social, implica manipular a personas para que revelen información confidencial, como contraseñas o datos de cuentas, mediante interacciones aparentemente legítimas.

Secuestro de información ocurre cuando los atacantes acceden a las cuentas o sistemas de la víctima y pueden actuar de diversas maneras:

- Un método frecuente es el cifrado de archivos: en los ataques de ransomware, los atacantes cifran los archivos de la víctima, haciéndolos inaccesibles, y exigen un rescate por su liberación. Este tipo de ataque suele ocurrir en empresas, pero también puede perjudicar a personas individuales.

- Por ejemplo, los ciberdelincuentes pueden apoderarse de datos sensibles como información bancaria, credenciales de acceso, archivos relevantes, datos personales (como números de identificación o contraseñas) u otra información valiosa. Cuando los piratas informáticos toman el control de tus cuentas en línea, pueden realizar fraudes como robar tu identidad, enviar mensajes falsos o hacer compras sin tu permiso.

- Robo de datos delicados, suelen exigir dinero, a menudo en criptomonedas, para liberar la información o desbloquear archivos. Esta táctica se llama ransomware y es común en casos de hackeo y secuestro de datos. Cuando los delincuentes amenazan con borrar los datos, filtrarlos públicamente o hacer daño a la víctima, están generando miedo e incertidumbre.

Impacto del hackeo: el impacto de ser hackeado y tener información secuestrada puede ser abrumador y devastador para aquellos afectados. Cuando ocurre una brecha de seguridad, las implicaciones son significativas:

- Se puede perder el acceso a datos cruciales, como documentos laborales, correos electrónicos personales, imágenes personales o información financiera.

- La identidad de la persona puede ser robada, lo que permite a los delincuentes cometer fraudes financieros o hacerse pasar por esa persona.

- Las empresas pueden sufrir daños en su reputación si sus cuentas son hackeadas o si se filtra información confidencial, lo que afectaría su relación con clientes, socios y proveedores.

- Infección adicional: El malware utilizado en el ataque puede seguir operando en el dispositivo de la víctima, lo que podría provocar nuevas infecciones, como el robo de más datos o la instalación de software malicioso adicional.

Alerta

Cuando se paga un rescate después de un ataque cibernético, no hay garantía de que los piratas informáticos devuelvan la información o restauren el acceso a las cuentas. Además, ceder al rescate alimenta la cadena de los delincuentes, dándoles la oportunidad de seguir delinquiendo.

Técnicas comunes utilizadas para el hackeo de cuentas y el secuestro de información:

Ransomware: implica que los atacantes cifren archivos o bloqueen el acceso a las cuentas, exigiendo un rescate para liberarlas. En muchas ocasiones, piden que se realice el pago utilizando criptomonedas para hacer más complicado seguirles la pista. Además, ciertos tipos de ransomware amenazan con hacer públicos los datos robados si no se efectúa el pago exigido.

Phishing y Spear Phishing: el phishing es una táctica común en la que los delincuentes envían mensajes engañosos, ya sea por correo electrónico, SMS o en redes sociales, haciéndose pasar por entidades confiables como bancos o plataformas conocidas, con el fin de robar datos sensibles como contraseñas. Por otro lado, el spear phishing es una modalidad más focalizada y adaptada, donde los atacantes investigan a fondo a su objetivo para enviar mensajes personalizados y convincentes.

Troyanos: Los ciberdelincuentes pueden implementar software malicioso, como troyanos, para obtener acceso remoto a los dispositivos de las víctimas. Estos programas maliciosos pueden estar ocultos en archivos adjuntos de correo electrónico, aplicaciones descargadas o sitios web falsos. Una vez que el troyano se instala en el sistema, los atacantes pueden tomar el control del dispositivo para robar información o incluso añadir más software malicioso.

Los atacantes pueden usar exploits y vulnerabilidades en el software del dispositivo, como el sistema operativo o las aplicaciones, para entrar en los sistemas de la víctima. Esto implica aprovechar vulnerabilidades en plataformas de software muy usadas, como navegadores web o aplicaciones de mensajería.

Keylogger es un software malicioso que registra las pulsaciones de teclas de la víctima en su dispositivo. Los atacantes utilizan keyloggers para capturar información confidencial como contraseñas, números de tarjetas de crédito, correos electrónicos y otros datos privados.

Perjuicio a la imagen: Cuando una empresa o una persona famosa son víctimas de hackeo o robo de datos, la confianza de sus seguidores y clientes puede verse seriamente afectada. La divulgación de información confidencial o el robo de identidad pueden ocasionar perjuicios tanto económicos como en la percepción que se tiene de ellos. El fraude puede tener un impacto psicológico grave en las personas afectadas. Provocando sentimientos de estrés, ansiedad y desconfianza en las plataformas en línea. La sensación de vulnerabilidad tras ser víctima de un hackeo puede afectar emocionalmente de manera profunda.

Consejos para proteger tus cuentas y datos de posibles hackeos y robos de información:

Crea contraseñas robustas y distintas para cada cuenta. Es recomendable emplear un gestor de contraseñas para una mejor administración y seguridad. Para mayor seguridad, es recomendable activar la autenticación de dos factores (2FA) en todas las cuentas que brinden esta opción. Esta medida agrega una capa extra de protección, al solicitar un segundo paso para iniciar sesión, como puede ser un código enviado por mensaje de texto o generado por una aplicación especial, además de la contraseña habitual.

Es importante mantener tu software al día para proteger tus dispositivos. Instala los parches de seguridad más recientes para prevenir posibles ataques de hackers que aprovechen vulnerabilidades conocidas.

Evita abrir correos electrónicos o enlaces que te resulten sospechosos. No hagas clic en enlaces o descargues archivos de remitentes no confiables o desconocidos. Cuando te llegue un mensaje de una fuente inesperada, es crucial verificar si es legítimo.

Es recomendable hacer copias de seguridad con frecuencia. Guarda tus archivos esenciales en discos externos o servicios en la nube para estar prevenido ante posibles amenazas cibernéticas o extravíos de datos.

Proteja sus dispositivos con un software de seguridad confiable: para proteger sus dispositivos de malware y otros programas maliciosos, asegúrese de contar con un antivirus y un firewall confiables.

Si es víctima de hackeo o robo de datos:

Contacte con el equipo de soporte de la plataforma afectada: si su cuenta en línea (como correo electrónico, redes sociales o cuenta bancaria) se ve comprometida, comuníquese con el soporte de la plataforma de inmediato para reportar el incidente y recuperar el acceso.

Si te enfrentas a un ataque de ransomware, es aconsejable no ceder al rescate solicitado. No existe certeza de que los delincuentes devuelvan tus datos y satisfacer sus demandas podría incentivar más ataques en el futuro. Si te han hackeado, es importante notificar a las autoridades locales o expertos en ciberseguridad, como el INCIBE-CERT, para que investiguen y te asesoren sobre cómo protegerte.

Es crucial cambiar las contraseñas de las cuentas comprometidas y monitorear tus transacciones bancarias y actividades en línea en busca de cualquier actividad sospechosa.

Alerta

El robo de cuentas y la sustracción de información representan un peligro cada vez mayor, con repercusiones graves para quienes se ven afectados. Es crucial prestar atención a posibles señales de advertencia, asegurar nuestras cuentas con medidas de seguridad sólidas y actuar con prontitud en caso de ser blanco de estas tácticas fraudulentas.

Estafas por WhatsApp y SMS

Los engaños por WhatsApp y SMS son formas de estafas que suceden mediante mensajes de texto o aplicaciones de mensajería instantánea, como WhatsApp. Buscan engañar a la gente para obtener información personal, dinero o acceso a las cuentas. Estas estafas son frecuentes debido a lo populares que son estas plataformas y lo sencillo que resulta para los estafadores contactar a muchas personas a la vez.

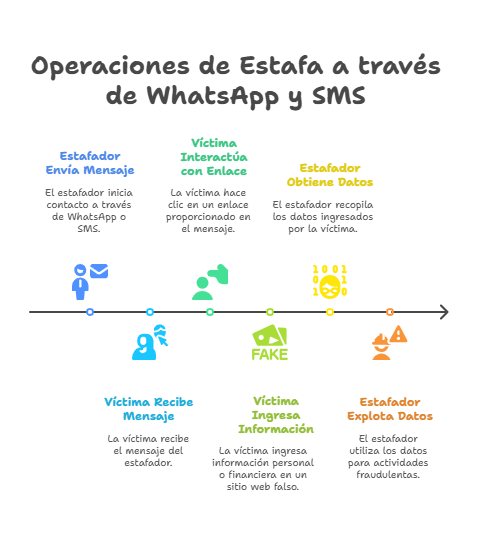

¿Cómo operan las estafas a través de WhatsApp y mensajes de texto?

Phishing por SMS (Smishing):

El smishing es una modalidad de phishing donde los estafadores utilizan mensajes de texto para engañar a las personas haciéndose pasar por entidades confiables como bancos, compañías telefónicas o instituciones gubernamentales. En estos casos, piden a la víctima que haga clic en un enlace o comparta datos personales.

Un caso típico de smishing sería recibir un mensaje que te advierte sobre un posible fraude en tu cuenta bancaria debido a una actividad sospechosa detectada. Sin embargo, debes tener cuidado, ya que los enlaces pueden redirigirte a páginas falsas que parecen legítimas. En estos sitios falsos, se te puede solicitar que ingreses información personal o datos bancarios. Por lo tanto, es crucial mantener la cautela al interactuar con enlaces desconocidos.

WhatsApp phishing es cuando los estafadores mandan mensajes engañosos a través de la aplicación. Pretenden que la persona haga clic en un enlace peligroso o comparta datos personales o financieros. Los ciberdelincuentes pueden fingir ser personas conocidas como amigos, familiares o entidades respetadas como empresas, bancos y autoridades gubernamentales.

Por ejemplo, en una estafa de phishing a través de WhatsApp, un estafador podría enviarte un mensaje afirmando que has ganado un premio o que hay una oferta exclusiva disponible para ti. Luego te pediría que hagas clic en un enlace para reclamarlo. Cuando caes en esta trampa, podrías terminar en una página de inicio de sesión falsa. En ese lugar, te solicitan tu nombre de usuario y contraseña, lo que permite al estafador hacerse con tus datos.

Suplantación de identidad (Spoofing).

En este caso, los delincuentes se hacen pasar por alguien de confianza en WhatsApp o a través de mensajes de texto. El propósito es hacer que la persona engañada realice una acción no deseada, como enviar dinero o revelar información confidencial.

Por ejemplo, el spoofing puede manifestarse a través de un mensaje de WhatsApp que simula ser de un amigo o familiar solicitando dinero con urgencia debido a una supuesta emergencia. Un estafador podría emplear el número de teléfono de la persona afectada o incluso entrar a su cuenta de WhatsApp si ha sido vulnerada. Ante el mensaje, la víctima podría experimentar presión para hacer una transferencia de dinero sin demora.

Estafas de rescate o extorsión, como el Ransomware y la sextorsión, implican recibir mensajes intimidantes por WhatsApp o SMS. En estos mensajes, los atacantes afirman poseer datos comprometedores sobre la víctima y solicitan un rescate a cambio de no revelarlos. En algunos casos, se amenaza con divulgar fotos, vídeos u otra información personal si no se paga la cantidad requerida.

Imagínate esta situación: recibes un mensaje en WhatsApp o SMS de alguien que dice tener fotos o videos tuyos privados y te pide dinero para no compartirlos públicamente. A veces, los estafadores consiguen esta información de otras formas o con trucos anteriores.

Fraudes de premios falsos: a través de mensajes de texto o WhatsApp, es común recibir ofertas engañosas sobre premios inexistentes. Estos mensajes aseguran que la persona ha sido seleccionada para ganar un premio valioso, como un smartphone o una suma de dinero, pero para obtenerlo, se le pide realizar un pago inicial, compartir datos bancarios o llevar a cabo acciones que benefician a los estafadores.

Un ejemplo de fraude de premio podría ser recibir un mensaje en WhatsApp que te felicita por haberte ganado un smartphone. Si quieres conseguir tu premio, solo tienes que abonar una pequeña tarifa por el proceso. Cuando alguien se siente emocionado por ganar un premio, puede terminar enviando dinero o compartiendo detalles bancarios, pero lamentablemente, el premio nunca llega.

Fraudes de soporte técnico engañoso: En este tipo de estafas, los estafadores se hacen pasar por técnicos de compañías tecnológicas reconocidas, como Apple, Microsoft o proveedores de servicios de Internet, y se comunican con la persona afectada a través de WhatsApp o mensajes de texto. Por lo general, advierten que el dispositivo de la víctima está comprometido por un virus o que hay un inconveniente con su cuenta, solicitando acceso remoto al dispositivo o datos personales.

Imagínate recibir un mensaje en WhatsApp que te dice que tu cuenta de Apple está bloqueada por un error y para solucionarlo debes dar tu contraseña y los datos de tu tarjeta de crédito para verificar quién eres. El objetivo es obtener acceso a la cuenta o cometer fraude financiero. ¡Cuidado con este tipo de estafas de soporte técnico!

Servicios de envío o mensajería falsos: Los defraudadores pueden enviar SMS o mensajes de WhatsApp afirmando que hay un paquete pendiente de entrega o que se necesita información adicional para un envío. A veces, los delincuentes solicitan a la persona afectada que abone un coste de envío o comparta información personal argumentando que la entrega no puede realizarse sin cumplir con ese requisito.

Por ejemplo, una estafa de envío podría presentarse a través de un mensaje en WhatsApp que indica: “Se ha preparado tu paquete de Amazon para su entrega, pero es necesario realizar un pago adicional para finalizar el proceso”. Para pagar y obtener tu paquete, simplemente haz clic aquí. Sin embargo, ten cuidado, ya que el enlace podría dirigirte a un sitio web falso que busca recopilar tus datos personales y financieros.

Fraudes amorosos: emplean WhatsApp o mensajes de texto para contactar a personas a través de perfiles ficticios en aplicaciones de citas o redes sociales. Su estrategia consiste en entablar conversaciones para luego manipular emocionalmente a sus víctimas, con el fin de solicitarles dinero o datos personales de manera engañosa.

Un caso típico de estafa romántica a través de WhatsApp implica que el estafador se haga pasar por alguien interesado en una relación. Con el tiempo, al ganarse la confianza de la víctima, empiezan a solicitar dinero argumentando emergencias o necesidades apremiantes.

Señales en los mensajes de estafas por WhatsApp y SMS que conviene tener en cuenta:

- Presión por tiempo: Los estafadores intentan que actúes rápido, creando la sensación de que debes tomar decisiones rápidas para evitar problemas como el bloqueo de una cuenta o la pérdida de un premio.

- Ofertas increíbles: Las estafas a menudo presentan premios tentadores, descuentos exclusivos o soluciones urgentes que parecen demasiado buenas para ser verdad.

- Enlaces maliciosos: Los correos electrónicos fraudulentos a menudo contienen enlaces que llevan a sitios web falsificados que imitan plataformas legítimas. En estos sitios, la persona es engañada para que comparta datos personales o financieros.

- Presión emocional: Los estafadores buscan manipular los sentimientos de la víctima, como el miedo a perder dinero o el deseo de ayudar a un ser querido, con el fin de que reaccione sin pensarlo demasiado. El uso de números de teléfono falsos es común entre estafadores. Ellos suelen emplear números que aparentan ser genuinos, pero en realidad son falsificados para parecer de una empresa reconocida o de alguien en quien confiarías.

Para protegerte de posibles estafas a través de WhatsApp y SMS:

- Es recomendable evitar interactuar con enlaces que recibas por mensajes de texto o WhatsApp, sobre todo si provienen de un remitente desconocido o si el contenido del mensaje resulta sospechoso. Antes de confiar en un mensaje de alguien que dice ser familiar, es importante verificar su origen comunicándote directamente con la entidad o persona a través de medios oficiales como números de teléfono o sitios web.

- Evita compartir datos personales sensibles, como números de tarjetas de crédito, contraseñas o códigos de autenticación, a través de SMS o WhatsApp. Activa la autenticación de dos factores (2FA) en tus cuentas clave para añadir una capa extra de protección contra accesos no autorizados.

- Descarga aplicaciones de seguridad en tu dispositivo móvil para identificar y bloquear posibles intentos de estafa a través de llamadas o mensajes.

- Si te llega un mensaje que parece ser una estafa, es importante reportarlo. Notifica a WhatsApp o a tu proveedor de servicios móviles para evitar que otros caigan en el engaño en el futuro.

En caso de ser víctima de un fraude por WhatsApp o mensajes de texto

- Es crucial informar a las autoridades. Si te han estafado o has dado dinero a los delincuentes, denuncia el incidente a la autoridad competente. Es recomendable cambiar tus contraseñas si tus cuentas en línea se vieron afectadas por el ataque. Para mayor seguridad, activa la autenticación de dos factores.

- Si compartiste información financiera, es importante comunicarte con tu banco o entidad financiera. Debes alertarles sobre posibles fraudes y tomar medidas preventivas para proteger tus datos.

Si recibes mensajes o llamadas sospechosas, una opción es bloquear el número para evitar más molestias. Puedes también reportarlo a WhatsApp o a tu operador telefónico.

Alerta

La frecuencia de estafas por WhatsApp y SMS va en aumento, ya que los estafadores encuentran fácilmente a sus víctimas. Es fundamental mantenerse atento y seguir medidas de seguridad efectivas para evitar caer en este tipo de estafas.

Apps falsas y suscripciones ocultas

Son aplicaciones móviles fraudulentas que se hacen pasar por juegos, herramientas o servicios útiles. Una vez instaladas, esconden cargos por suscripciones, compras ocultas o piden permisos excesivos que ponen en riesgo tus datos.

¿Cómo funcionan?

- Se publican en tiendas oficiales o en webs externas.

- La app parece gratuita, pero tras unos días activa un cobro recurrente.

- También pueden recopilar datos personales o mostrar publicidad invasiva.

Ejemplo común: Una app de “edición de fotos” gratuita que tras el periodo de prueba comienza a cobrar 30 € al mes sin que el usuario lo note de inmediato.

¿Cómo prevenirlo?

- Descargar solo aplicaciones de desarrolladores conocidos y con buenas valoraciones.

- Revisar los permisos que solicita antes de instalar.

- Comprobar la letra pequeña de las suscripciones y cancelarlas a tiempo.

- Mantener antivirus actualizado en el móvil.